老王说暗网【第11期】美国空军大学上百份课件泄露,暗网情报的高级应用,谁都可学会

零零信安

首先了解一个概念。

一直以来,我在线下的暗网技术分享会上都提到过,ATO(Account Takeover)情报是最正统,也是唯一“原生”自暗网的攻击情报和攻击手段。

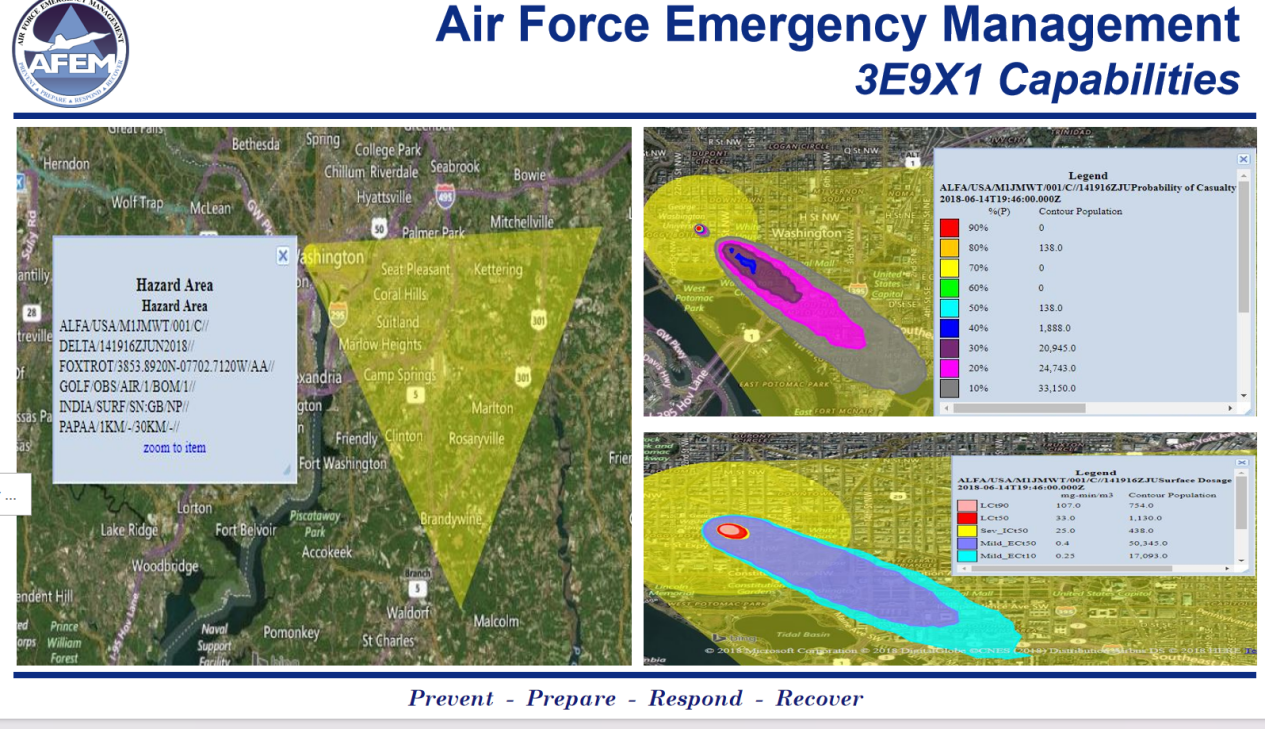

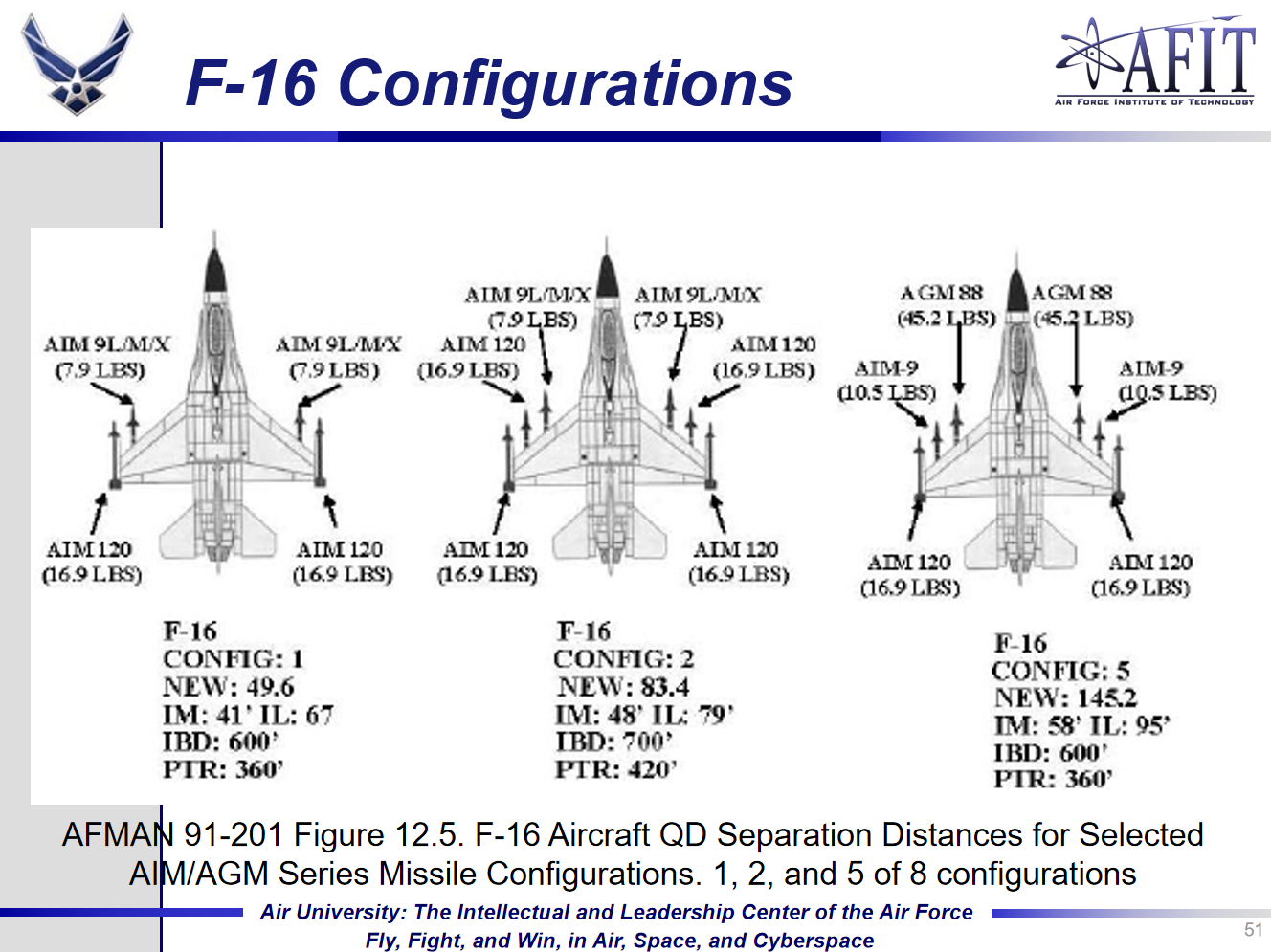

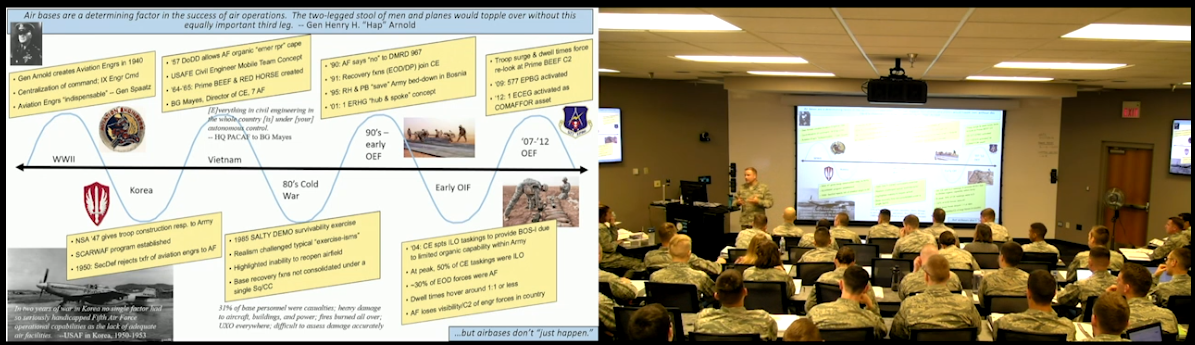

我们就从美国空军大学这个案例说起。

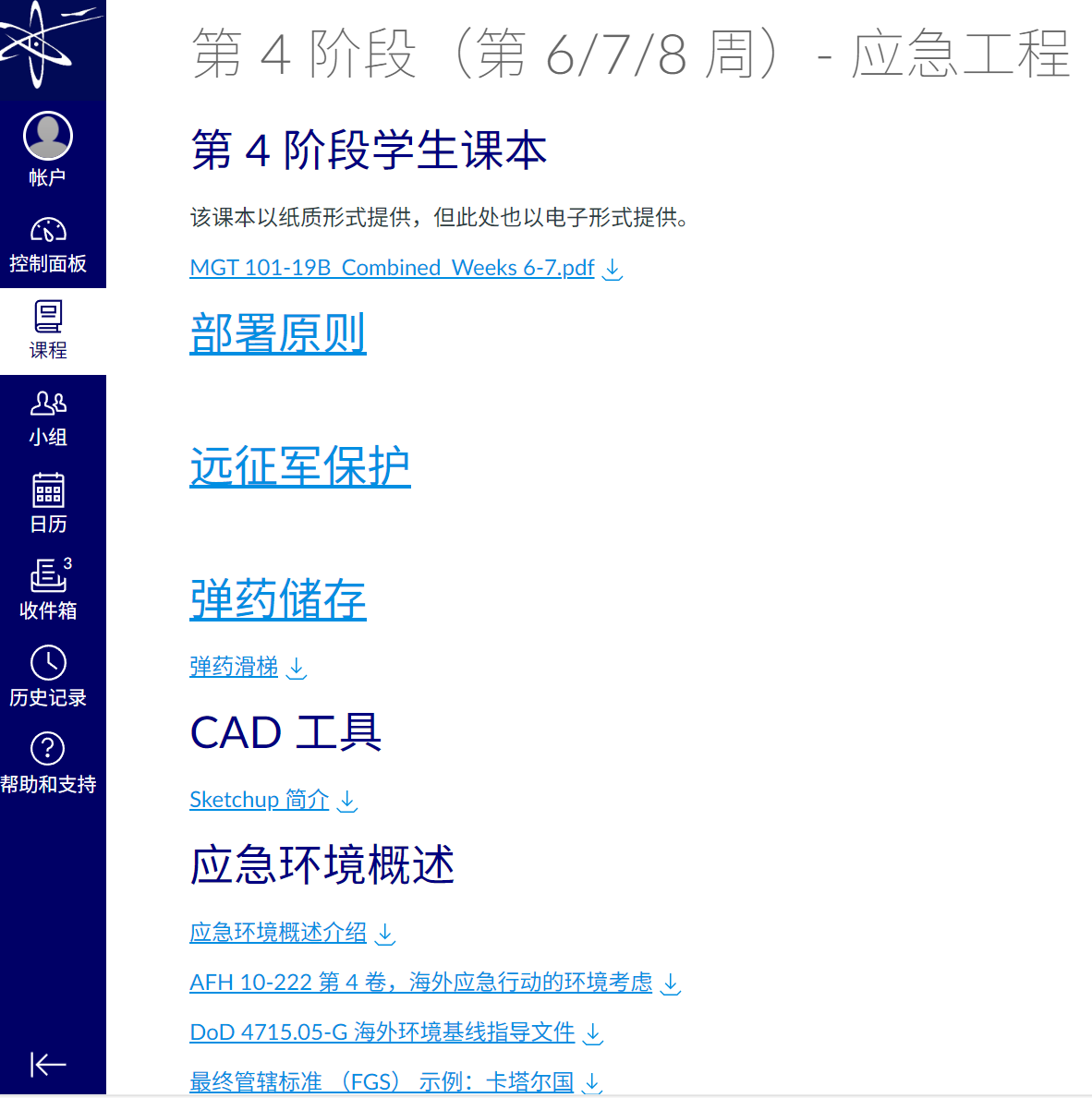

1.美国空军大学线上系统

美国空军大学的线上系统中,基于不同的权限,课件和内容有所区别。(别问我以下截图为什么是中文的)

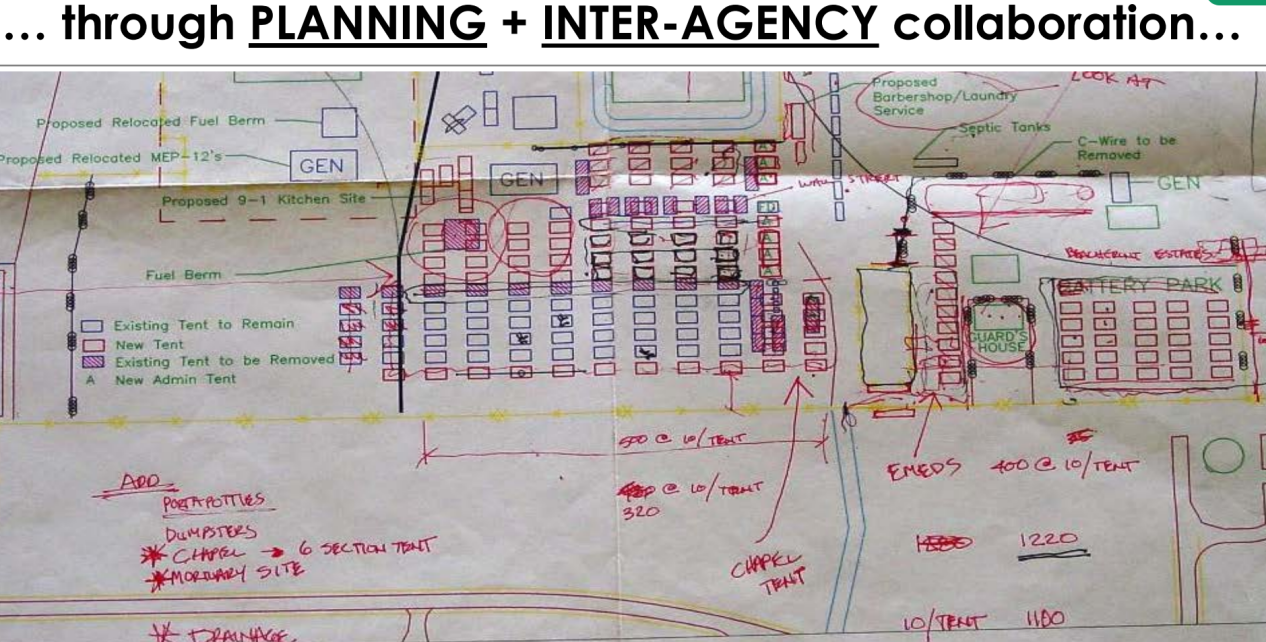

其课程内容从飞行员的基本素质、入伍规范,到飞机和发动机原理、弹药存储,到电子战、针对亚太地区的远征军战备,甚至机场建设、土木工程等等,应有尽有。

2.美国空军大学上百份课件的泄露

我们并没有尽所能的去以不同的用户权限尝试获取更多泄露的课件,仅基于随机抽取的凭据,获取了部分泄露的课件,这大约有130多份。如果你有兴趣尝试尽量多的获取泄露的课件,估计它们的数量至少能达到上千份。

我们仅作为技术可行性验证,尝试获取的部分泄露课件,如果有感兴趣的朋友,可以从两个渠道获得它们(仅供技术研究):

1.本文末尾有数据下载链接(需付费)

如果您是我们“知识星球”的用户,可以从以下链接进入星球浏览相关文章进行下载 https://wx.zsxq.com/group/28888118222411

3.获得更多课件数据的方法

可参考零零信安ABD平台中,第8期的报告。

4.原理

暗网上售卖和发布海量的登录日志,规模高达数千亿条(未去重)。经过去重处理后,会保留约百亿条规模的数据,它们详细记录了用户的登录地址、用户名和密码等关键信息。这些登录日志并非来源于网站直接泄露的账号凭据,而是通过勒索软件、恶意插件等,直接从用户电脑上获取到的,在暗网中,他们被称为Stealer Log。经过清洗后,它们在暗网中被用来传播和交易的数据被称为Combo List。

这一细节使得攻击者能够绕过传统凭证泄露的检测手段,直接获取真实且有效的用户登录信息。凭借这些高度真实的泄露凭证,攻击者可以轻易地访问相关账户,执行各种恶意操作,包括窃取敏感信息、进行财产盗窃或恶意篡改,给用户和企业带来严重的安全隐患和经济损失。

账户接管(Account Takeover, ATO)是攻击者通过非法获取的用户登录凭证(如用户名、密码、邮箱等),尝试登录企业员工或客户账户,进而实施数据窃取、财产转移、服务中断等恶意行为的攻击方式。其核心风险点包括:

* 登录凭证:用户登录日志在暗网泄露,可能源于浏览器漏洞、恶意插件、病毒或第三方数据泄露。

* 凭证复用:用户在不同平台使用相同密码,导致攻击者通过泄露的凭证横向渗透企业账户。

* 验证绕过:即使启用双因素认证(2FA),若关联邮箱或手机号已被泄露,攻击者仍可能通过社会工程学或技术手段(如伪基站拦截短信)绕过验证。

ATO情报:将各类泄露的登录凭据,包括由Stealer Log清洗的,以及各大网站登录平台直接泄露的账户数据进行整合后,形成的情报数据,即为ATO情报数据。

攻击者如果掌握了足够多的ATO情报数据,该数量可能达到数十亿甚至上百亿后,就可以对任意目标进行攻击尝试。并且该攻击方式的成本极低,而由于其几乎不会触发任何攻击报警,被发现的可能性也极低。

5.解决方案

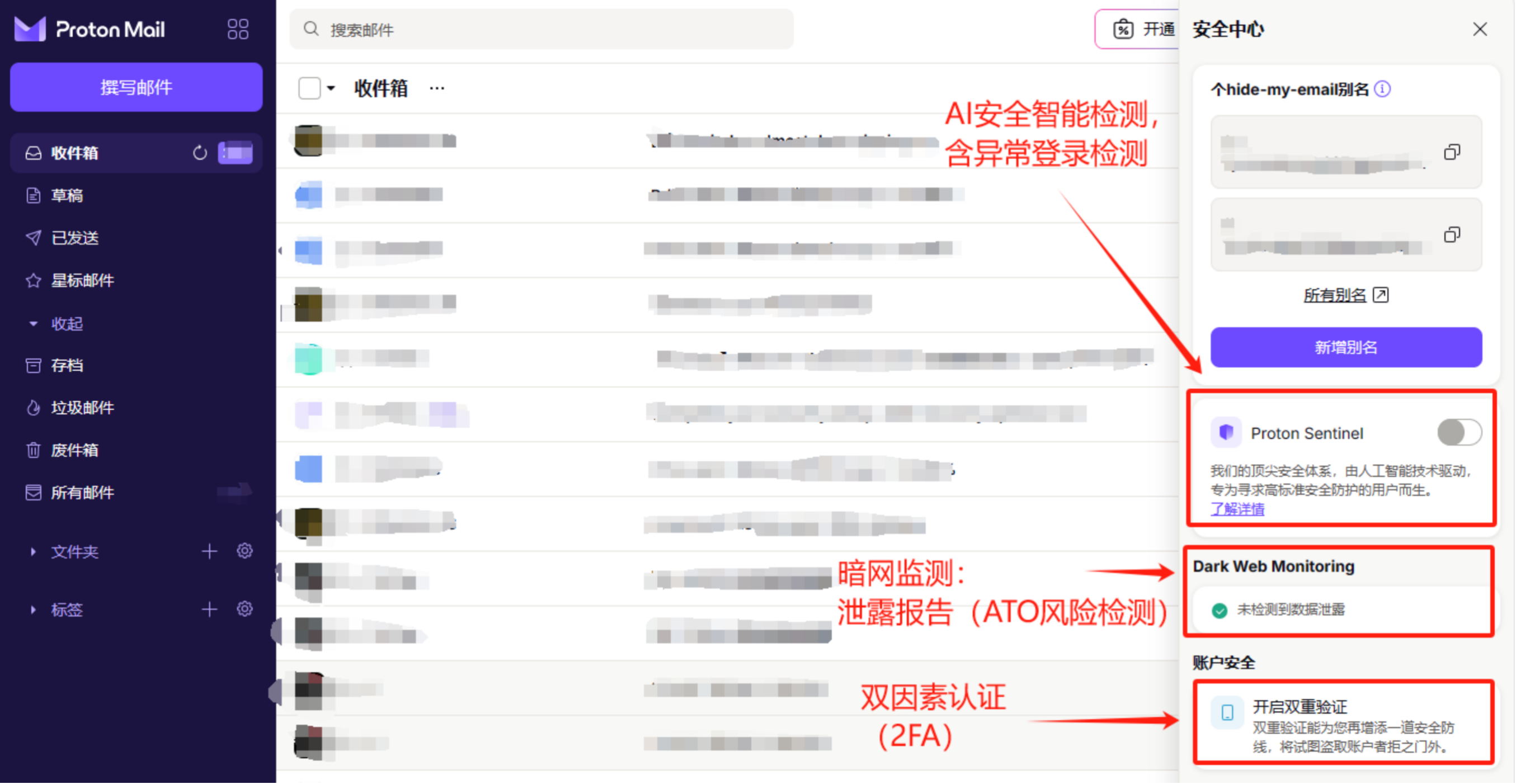

首先,使用多因素认证(MFA)会增加各类ATO攻击的难度。

其次,应当使用ATO情报,将泄露的账号进行锁定,在用户再次登录时,要求重新进行身份认证,并要求其修改登录凭据。(无论是否使用了MFA)

目前Google、Proton等安全性极佳的企业已自建了账号泄露情报(不仅是HIBP所能提供的情报,实际上在HIBP的数据中ATO情报较少),除了用于提升用户安全性、降低ATO风险外,还为他们的VIP用户提供“暗网报告”增值服务,告知用户,他们的哪些账号和密码在暗网中存在泄露。

6.本期报告的数据研究下载地址

下载链接:(访问知识星球查看)https://wx.zsxq.com/group/28888118222411

零零信安作为国内顶尖的暗网监测与情报分析团队,已为数百家政府、监管、央企、国企、互联网等单位提供服务,欢迎咨询。

《老王说暗网》栏目,致力于国内开源情报分析爱好者在暗网情报分析领域的技术推广和发展,如果您对“暗网情报分析”有兴趣,可以加入我们的微信群,该群将积极进行暗网情报分析的学术性讨论和技术分享。

如果您有进群意向,请扫描二维码联系群管理员小零。

如果您对暗网情报分析有兴趣,希望获得更多的样例数据进行研究,可加入我们的知识星球。https://wx.zsxq.com/group/28888118222411